包括的な DevSecOps ソリューションのデプロイ方法

Red Hat およびセキュリティ・パートナーの包括的な DevSecOps ソリューションを導入する

DevOps ツールは急速に成長および変化するため、DevOps の安全性を保つという作業は複雑になりがちです。そこにコンテナと Kubernetes が加わることで複雑さはさらに増加し、新しい攻撃ベクトルとセキュリティリスクが生まれます。重要な IT インフラストラクチャを守り、機密データを保護し、変化に対応していくために、開発チームと運用チームは、セキュリティを不可欠な要素としてアプリケーション・ライフサイクル全体に組み込む必要があります。

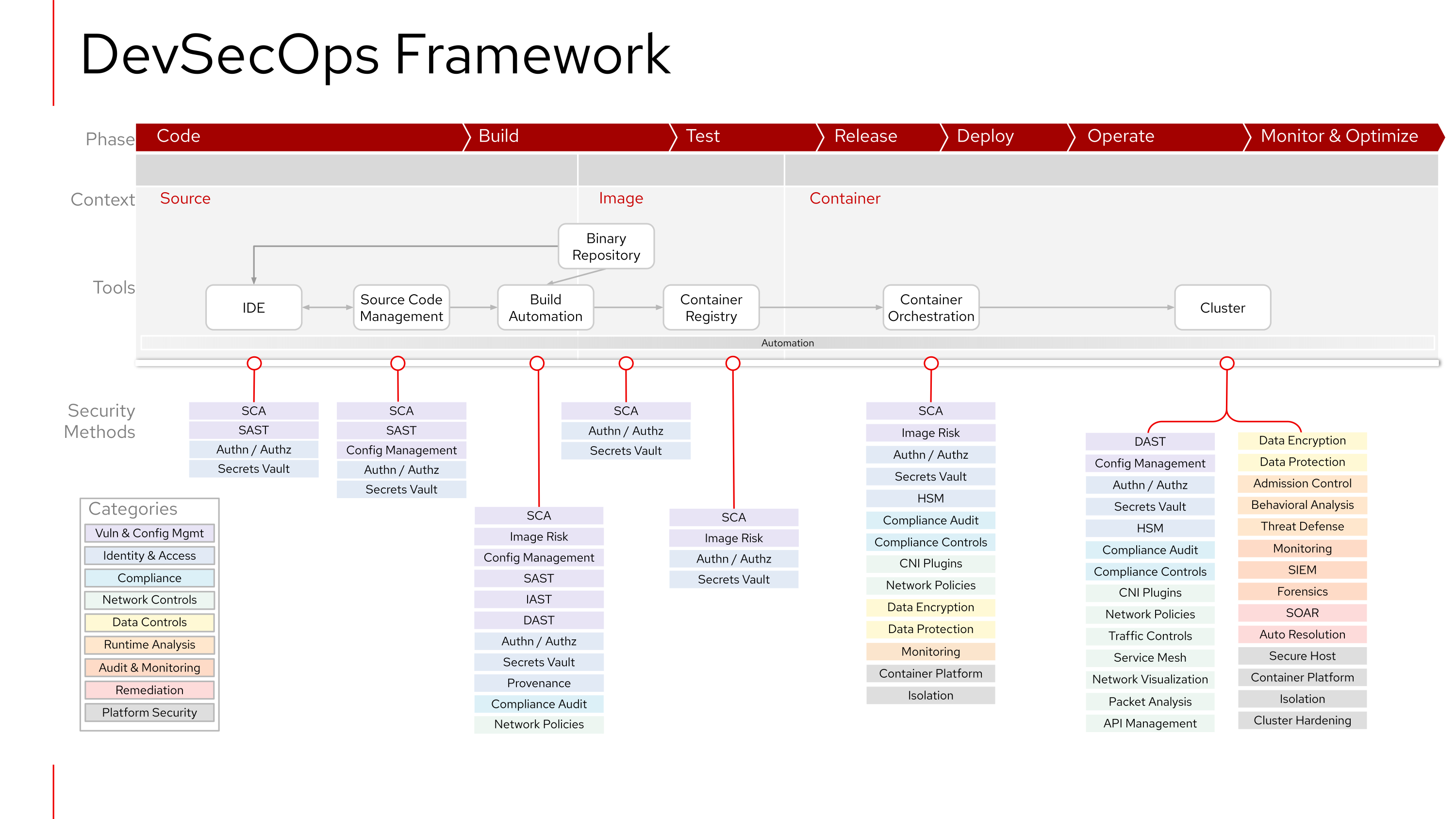

Red Hat はセキュリティ分野のエコシステムパートナーと協力して、より効率的に導入とスケーリングを行う DevSecOps ソリューションを提供するための、強固な基盤とブループリントを提供するフレームワークを作成しました。Red Hat® の DevSecOps のフレームワークは、DevOps のライフサイクル全体を通して、包括的な多層防御セキュリティ戦略の一環として主要なセキュリティ要件に対応します。Red Hat とセキュリティ・パートナーは、DevOps のセキュリティを単純化し、DevSecOps の導入を加速させることで、リスクを軽減します。

Anchore、Aqua、CyberArk、Lacework、NeuVector、Palo Alto Networks、Portshift、Snyk、StackRox、Synopsys、Sysdig、Thales、Tigera、Trend Micro、Tufin などのセキュリティパートナーは、Red Hat への投資を最大限に活用してセキュリティ態勢を向上させるエンドツーエンドの DevSecOps ソリューションを提供し、Red Hat ネイティブのセキュリティ機能を強化します。

さまざまなセキュリティ手法に対応する完全なフレームワーク

Red Hat の DevSecOps フレームワークには、アプリケーション・ライフサイクル全体に対応する 9 つのセキュリティのカテゴリと 32 の手法およびテクノロジーがあります。このフレームワークにより、Red Hat の組み込み機能、DevOps ツールチェーン、およびセキュリティ・パートナー・ソリューションがパイプラインの主要な統合ポイントに配置されます。DevOps 環境の範囲と特定の要件に応じて、カテゴリ内に一部またはすべての手法とテクノロジーを実装できます。

プラットフォーム・セキュリティ

Kubernetes プラットフォームのセキュリティ確保は不可欠なものです。ビジネスクリティカルなアプリケーションを、安全で信頼性が高くスケーラブルな方法でサポートできるように準備することは必ずしも容易ではありません。実際、Kubernetes の導入と管理は、未だに企業にとってトップ 2 の課題となっています。1 Red Hat OpenShift® は、複雑さを排除し、導入へのハードルを取り除き、さまざまなプラットフォーム・セキュリティ機能が組み込まれた、エンタープライズ向け Kubernetes コンテナ・プラットフォームです。

Red Hat の DevSecOps フレームワークは、基盤となるコンテナホスト (Red Hat Enterprise Linux® および Red Hat CoreOS) とコンテナ・プラットフォームのセキュリティを確保するための基礎的な機能を提供します。Red Hat のほとんどのセキュリティ機能は、導入を単純化し、リスクを最小限に抑えるためデフォルトで有効になっています。これらの機能により、コンテナをその境界で保護し、ホストをコンテナエスケープ攻撃から守ることができます。

プラットフォーム・セキュリティの手法

- ホストセキュリティ:SELinux による強制アクセス制御、セキュア・コンピューティング・モード (seccomp) によるシステムコールを制御するカーネル機能、CGroups による CPU、メモリ、その他のリソースを分離するカーネル機能を提供します。

- コンテナ・プラットフォーム・セキュリティ:CRI-O による軽量コンテナ・ランタイムと、Quay による安全なコンテナイメージ・レジストリを提供します。

- Linux 名前空間:チーム、グループ、部門間でアプリケーションが切り分けられます。

- Kubernetes とコンテナのハードニング:ANIST 800-190 や CIS Benchmarks などの基準を適用します。

アプリケーション分析

アプリケーション分析機能により、アプリケーションの脆弱性などのセキュリティ問題をライフサイクルの早い段階で発見することができます。DevOps のライフサイクルからセキュリティを移行させることで、脆弱性を早期に発見して対処することができ、後々の繰り返し作業を避けることができます。

アプリケーション分析の手法

- 静的アプリケーション・セキュリティ・テスト (SAST):開発中のコードに脆弱性や品質上の問題がないかを分析します。

- ソフトウェア・コンポジション分析 (SCA):アプリケーションに含まれる依存パッケージを調査し、既知の脆弱性やライセンスの問題を探します。

- インタラクティブ・アプリケーション・セキュリティ・テスト (IAST) ツールおよび動的アプリケーション・セキュリティ・テスト (DAST) ツール:実行中のアプリケーションを分析し、実行時の脆弱性を見つけます。

アプリケーション分析には、GitOps の構成管理や、マルウェア、埋め込み型機密情報、構成欠陥の検出機能などのコンテナイメージのリスク管理機能のようなセキュリティ手法も含まれています。

ID 管理とアクセス管理

ID 管理とアクセス管理 (IAM) の手法は、ユーザやアプリケーションのアイデンティティと管理者が定義したポリシーに基づいて、オンプレミスやクラウドの資産、アプリケーション、データへのアクセスを制御します。これらは DevOps のライフサイクルのあらゆる段階で見られ、システムへの不正アクセスやラテラルムーブメントからの保護に役立ちます。

IAM の手法

- 認証と認可の制御:ユーザやアプリケーションのアイデンティティを確認し、特定のリソースや機能へのアクセスを与えます。

- ロールベースのアクセス制御 (RBAC):ユーザのそれぞれの職責に応じてリソースや機能へのアクセスを許可することで、管理や導入を単純化し、特権侵害を減らすことができます。

- アイデンティティ・プロバイダー、シークレット・ボールト、ハードウェア・セキュリティ・モジュール (HSM):セキュリティ認証情報、キー、証明書、機密情報を安全に管理および保護することができます。

その他にも、コンテナイメージの真正性を検証し信頼性を確立するための、コンテナイメージの出処およびイメージ署名機能を備えた IAM 手法もあります。

コンプライアンス

コンプライアンス手法やテクノロジーは、業界や政府の規制、企業のポリシーを遵守するために役立ちます。DevOps パイプライン全体のコンプライアンス検証とレポートの自動化により監査が単純化されるので、コストのかかる罰金や訴訟のリスクを低減できます。

これらの方法により、以下のようなさまざまなデータプライバシーや情報セキュリティに関する義務へのコンプライアンスが向上します。

- Payment Card Industry Data Security Standard (PCI-DSS)

- ISO27001 情報セキュリティマネジメント規格

- 米国医療保険の相互運用性と説明責任に関する法律 (HIPAA)

- EU 一般データ保護規則 (GDPR)

ネットワーク制御とセグメンテーション

ネットワーク制御とセグメンテーション手法により、Kubernetes のトラフィックを制御し、分離し、可視化することができます。これにより、コンテナ化されたアプリケーション間あるいはマイクロサービス間で、テナントの隔離や通信フローのセキュリティ保護ができるようになります。

ネットワーク制御とセグメンテーションの手法

- Kubernetes ネットワーク・セキュリティ・ポリシー:IP アドレスまたはポートレベルでトラフィックフローを制御し、クラスタの入口および出口のトラフィック制御、ロギング、ネットワークの可視化などの機能で強化できます。

- ソフトウェア・デファインド・ネットワーク (SDN):動的なセキュリティ要件や進化するビジネス要求をサポートするために、リアルタイムでプロビジョニングされるプログラム可能で適応性のあるネットワーク・ファブリックを提供します。

- サービスメッシュ:コンテナ化されたアプリケーションやマイクロサービス向けに、ネットワークのセグメント化、ネットワークの可視化、認証、認可を提供します。

データ制御

データ制御の手法と技術は、データの整合性を保護し、不正なデータの漏洩を防ぐのに役立ちます。保管されているデータや移動中のデータを保護し、知的財産や顧客の機密情報を守ります。

データ制御手法

- データ暗号化:データ暗号化、トークン化、データマスキング、鍵管理機能を提供し、データベース、ファイル、コンテナ内のデータの不正開示を防止します。

- データ保護:データを見つけて分類し、アクティビティを監視および監査することで、機密データの保護やコンプライアンスの向上に貢献します。

ランタイム分析と保護

プロダクション・ランタイム手法は、疑わしいアクティビティや悪意のあるアクティビティをリアルタイムに識別して緩和することで、クラスターの健全性を維持します。

ランタイム分析と保護の手法

- アドミッション・コントローラー:Kubernetes のゲートキーパーとして機能し、クラスター上で何を実行することが許可されているかを管理し、それを強化します。

- ランタイム・アプリケーションの動作分析:システムのアクティビティを調査し、疑わしいまたは悪意のあるアクションをインテリジェントにリアルタイムで検出します。

- ランタイム・アプリケーション自己保護 (RASP):サイバー攻撃をリアルタイムで検知し、ブロックします。

- API 管理:API へのアクセスを制御し、API トラフィックを保護します。

監査および監視

監査や監視の手法は、本番環境のセキュリティインシデントに関する情報を提供します。これによりイベントがいつ発生したのかが明確になり、原因となる可能性の高い情報や影響に関する情報を提供して、可視性を向上させ、インシデントへの対応を迅速化します。

代表的な監査および監視の手法

- セキュリティ情報およびイベント管理 (SIEM):分散したデバイス、エンドポイント、アプリケーションからのログやネットワークフローデータを統合し、イベントレポートを一元化します。

- フォレンジック:セキュリティ違反に対する洞察を深め、コンプライアンス監査のための証拠を提供し、復旧作業を迅速化します。

修復

修復の手法は、本番環境でセキュリティインシデントが発生した場合に、自動的に是正措置を講じます。これによりアップタイムが改善され、データ損失を回避します。

修復の手法

- Security orchestration, automation and response (SOAR) プラットフォーム:アクションの自動化や他のセキュリティツールとの統合により、セキュリティインシデントに対応します。

- 根本的な問題解決:Kubernetes の設定エラーやポリシー違反に関する問題を自動的に解決します。

まとめ

Red Hat の DevSecOps フレームワークは、信頼性と拡張性の高い基盤を構築し、DevOps のセキュリティを拡大してリスクを低減させます。Red Hatとセキュリティパートナーは、DevSecOps の実装を単純化して加速するために必要なテクノロジーを提供しています。詳細についてはこちらからお問い合わせください。

「Survey Sees Kubernetes Enterprise Adoption Gains」Mike Vizard 氏、Container Journal、2020 年 3 月